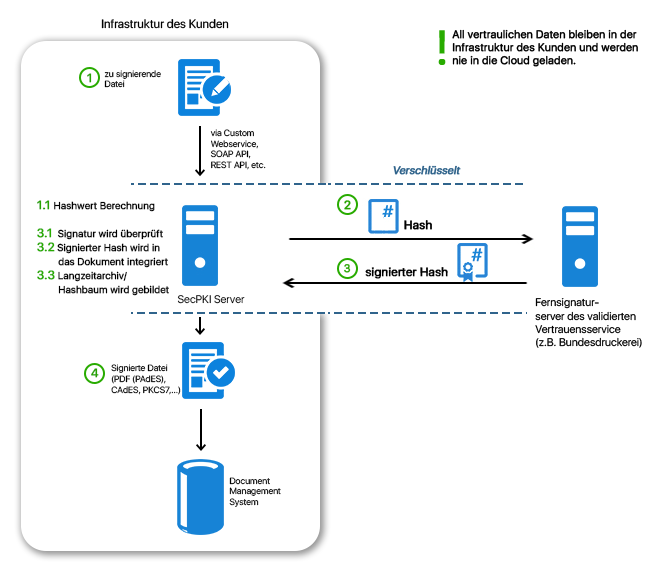

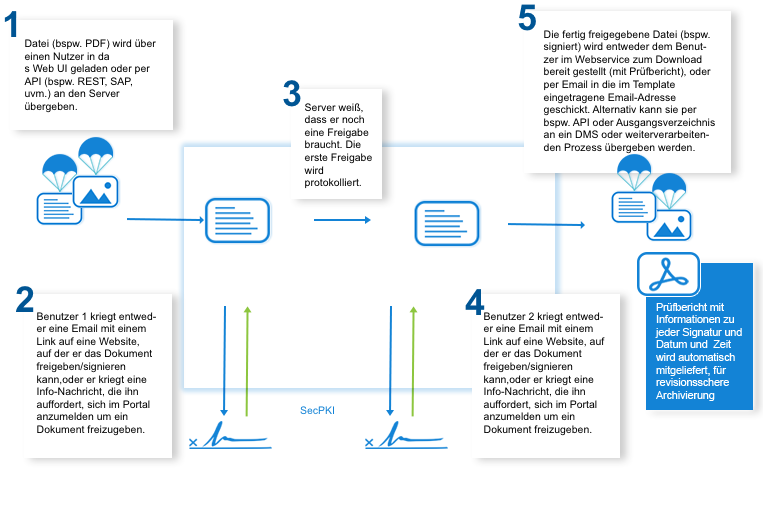

Hierbei muss der Weg nicht immer der sein, alles in eine Cloud von Dritt-Anbietern zu verlagern. Stattdessen gibt es viele Möglichkeiten, auch im Krisenfall wie jetzt oder aber auch aufgrund einer Zunahme der Telearbeit den Mitarbeitern, Zulieferern oder Kunden einen sicheren Remote-Zugriff auf die jeweilige Unternehmens-Ressource bereitzustellen. Dies sind nur ein paar Beispiele, die häufig im Kontext von Remote-Arbeit zum Einsatz kommen. Provider wie Atlassian erlauben es dem Kunden, zwischen öffentlicher Atlassian-Cloud zu wählen oder aber die Services selber in einem Rechenzentrum der eigenen Wahl zu betreiben. Ein sehr häufiger Weg für den Zugriff auf interne Netzwerke ist das VPN. Der Anwender baut hiermit einen sicheren „Tunnel“ zwischen seinem Laptop und dem Firmennetzwerk auf. Auch hier sollte die Benutzerauthentifizierung am VPN ausreichend sicher sein. Eine Möglichkeit wäre auch hier unsere SecSign ID Zwei-Faktor-Authentifizierung. Auch ein RDP bietet die Möglichkeit, Unternehmens-Ressourcen seinen Kollegen bereitzustellen. Eine Möglichkeit wäre auch hier unsere SecSign ID Zwei-Faktor-Authentifizierung. Es gibt immer wiederkehrende Mechanismen in Firmen. Häufig geht es um die Freigabe von bestimmten Prozessen. Bekannte Beispiele sind hier Freigabe einer Rechnung, Freigabe des Zugriffs einer Ressource, mehrstufige Genehmigungsprozesse, Unterschreiben von Verträgen, Gegenzeichnen als Beweis der Kenntnisnahme, usw. Dies wären hier nur einmal ein paar der populärsten Szenarien: Mit SecPKI von SecCommerce und sign-me von der Bundesdruckerei müssen dabei keine vertrauliche Unternehmensdaten Ihre Infrastruktur verlassen. Sie können mit unserem SecPKI Server qualifizierte Signaturen für PDF, Word, XML und alle anderen Datentypen erstellen. Unser Server stellt den Kunden dabei ein eigenes Signatur-Portal bereit, das komplett an die Unternehmenswünsche und Abläufe angepasst werden kann. Ihre Benutzer werden dabei vom Signatur-Portal durch alle nötigen Abläufe geleitet. Das geht von der Registrierung und der Identifizierung bis zur Signatur. Sie können dabei selber komfortabel über das Dashboard Ihres Signatur-Portals konfigurieren, wie z.B. der sichtbare Signaturhinweis im Falle eines PDFs aussehen oder wo dieser genau in der PDF sitzen soll. Die zu signierenden Dokumente können an das Signatur-Portal z.B. aus einem SAP- oder HR-System oder auch via E-Mail übergeben werden, und der Signaturprozess oder ein Workflow können gestartet werden. Somit können Sie komplett medienbruchfreie, rechtssichere Prozesse realisieren. Hier gibt es zahlreiche unterschiedliche Möglichkeiten. Nehmen wir an, ein Dokument muss von drei Personen (A,B,C) unterschrieben werden, bis es ins Archiv gespeichert oder z.B. an ein Buchungssystem oder SAP übergeben werden kann. Die ersten beiden Unterschriften brauchen aber keine qualifizierte Signatur, unterliegen also keiner Schriftformerfordernis – die letzte Unterschrift der Person C aber schon. Trotzdem möchte das Unternehmen digital nachverfolgen und sichern können, ob die Daten in den Schritten unverändert bleiben und wer unterschrieben hat. Deshalb wird auf eine fortgeschrittene Signatur zurückgegriffen. Die Zertifikate und Signaturen der ersten beiden Benutzer A und B werden durch den SecPKI Server erstellt und verwaltet. Der Endbenutzer hat also niemals mit für ihn sehr kryptischen Dingen wie Zertifikaten zu tun. Benutzer C soll das Ganze, nachdem A und B es fortgeschritten signiert haben, qualifiziert signieren. Wird nun dieser Workflow gestartet, bekommt erst A eine E-Mail mit einem Link sowie der Aufforderung, das Dokument zu signieren, geschickt. Wenn A signiert hat, erhält B den Link mit dem von A signierten Dokument zugeschickt. Ob A und B sich nur mit einem Passwort oder z.B. einer Zwei – Faktor-Authentifizierung authentifizieren müssen, ist konfigurierbar. Nun bekommt C den Link, der auf das von A und B signierte Dokument führt. C klickt im Signatur-Portal auf „Signieren“, und der Hashwert wird berechnet. Dieser Hashwert wird beispielsweise zu sign-me geschickt . Dort authentifiziert sich der Benutzer und gibt die Signatur mit einer Zwei-Faktor-Authentifizierung frei und wird wieder in sein Signatur-Portal umgeleitet, wo die Signatur automatisch geprüft wird. Der Prozess ist nun abgeschlossen. Das signierte Dokument wird entweder händisch heruntergeladen oder per API beispielsweise ins Archiv geschrieben. Der Server hat über den gesamten Workflow einen revisionssicheren Prüfbericht erstellt, da er in jedem Schritt die Signaturen und den Zugriff geprüft und protokolliert hat. Gleichzeitig erstellt der Server noch automatisiert einen Hashbaum (LTA) für die revisionssichere Langzeitarchivierung. Mehr Informationen zur Mehrfachsignatur im Workflow Immer mehr Rechnungen werden mittlerweile direkt per E-Mail zugeschickt. Der SecPKI Server bzw. das Modul SMTP Mail Proxy empfängt Ihre E-Mail und stößt nach vorkonfigurierbaren Regeln bestimmte Prozesse an, z.B. dass bestimmte Rechnungen vorher von Personengruppe X geprüft und dann signiert oder freigeben werden müssen. Mit digitalen Lösungen können Sie so auch trotz widriger äußerer Umstände handlungsfähig bleiben, ohne die Sicherheit der Firmendaten auch nur einen Moment zu vernachlässigen.

Die aktuellen Umstände stellen für viele Firmen eine sehr sehr große Herausforderung dar. Die wenigsten Firmen sind mit der Digitalisierung ihrer Prozesse und ihrer Infrastruktur so weit fortgeschritten, dass der Betrieb des Unternehmens auch mit Remote-Arbeit effizient fortgeführt werden kann.

Es stellen sich folgende wichtige Fragen:

Kann ich sicher aus der Ferne (also z.B. vom Home Office) auf die nötigen Informationen, die ich für meine Arbeit brauche, zugreifen?

Sind Prozesse wie z.B. Freigaben von Rechnungen oder allgemeine Genehmigungs-Workflows und ähnliches von Remote möglich oder sind diese wie so oft noch Papier- gebunden?

1. Kann ich sicher z.B. vom Home Office auf die für meine Arbeit nötigen Informationen zugreifen?

Wichtig ist bei diesem Remote-Zugriff stets eine vernünftige Verschlüsselung und eine sichere Benutzerauthentifizierung.

Atlassian (Jira, Confluence, Bitbucket)

Tools wie Jira und Confluence dürften den meisten mittlerweile bekannt sein. Viele deutsche Firmen haben diese Systeme bis jetzt jetzt in-house abgeschottet vor dem Internet betrieben, da die Kollegen nur Zugriff darauf brauchten, wenn diese auch bei der Arbeit waren. Mit unseren SecSign ID Plugins können Sie den Zugriff auf diese Dienste in wenigen MINUTEN absichern.

VPN

RDP

2. Sind Prozesse wie z.B. Freigaben von Rechnungen oder allgemeine Genehmigungs-Workflows o.ä. von Remote möglich?

Hierfür sind zwei Dinge notwenig: Ein System, das regelt, welche Person wann was freigeben soll, und – je nach Rechts- und Sicherheitsanspruch – eine einfache fortgeschrittene und/oder qualifizierte Signatur oder ein qualifiziertes Siegel.

Mit unserem Server können Sie all das realisieren. Dabei ist es Ihre Entscheidung, ob es ein Service wird, der in Ihrem Rechenzentrum steht oder ob es ein Service ist, der in einer Cloud für Sie betrieben wird.Qualifizierte Fernsignaturen mit SecPKI und sign-me

Wird nun z.B. ein PDF in das Signatur-Portal geladen, berechnet Ihr Signatur-Portal (SecPKI) den Hashwert, und nur dieser Hashwert wird an den Fernsignaturdienst übergeben. Somit können nicht nur große Daten schnell signiert werden, sondern es wird eben kein einziger vertraulicher Datensatz Ihr Signatur-Portal verlassen.Signatur-Workflows

Mehr Informationen zur Beweissicherung mittels HashbaumDigitale Rechnungen am Posteingang

SecCommerce

Menü

Elektronische Signaturen

- Das Signatur Portal

- Signaturformen

- Signatur-Tools für Endanwender

- FAQ (SecSigner)

- Signaturen in Webanwendungen

- Ersetzendes Scannen und Signieren (E-Akten)

- Elektronischer Posteingang

- Mehrfachsignaturen im Workflow

- Massen-/Einzelsignaturen serverseitig prüfen & erstellen

- Langzeitarchivierung mittels Hashbäumen

- Fernsignatur ohne Signaturkarte

- Elektronisches Siegel

- Elektronische Siegel – Szenarien und Varianten

- Vier-Augen-Workflow

- Email Signatur

Authentifizierung

Verschlüsselung

Zertifikatsmanagementsystem

PDF Formulare und Informationen einholen

Höchste Sicherheit und dabei verblüffend bequem

Client Software

SecSigner

Elektronische Signaturen erzeugen

SecCardAdmin

Verwaltung von Signaturkarten

Signatur Workflows

Signaturportal

Komplexe Signaturworkflows mit allen Signaturniveaus

SecArchive

Ersetzdendes Scannen

SecPKI Server

Zentraler Server verschiedener Dienste

SecVerification Server

Signaturprüfung & Entschlüsselung

SecSigner Server

Verschlüsselung & Signaturerstellung

SMTP Mail Gateway

Automatisierte E-Mail-Verschlüsselung

Zwei Faktor Authentifizierung

SecRouter

Sichert den Zugriff auf Webseiten ab

SecAuthenticator

Nutzeridentifizierung

SecSignID

Zwei Faktor Identifizierung

SecSignID Server

SecSignID Inhouse-Lösung

Dateisicherung & Austausch

SecSign Portal Server

Nachrichten- und Dokumentenaustausch