Bei dem qualifizierten Siegel wird also das Zertifikat für das qualifizierte elektronische Siegel auf eine juristische Person ausgestellt im Gegensatz zu einer qualifizierten Signatur, wo es auf eine natürliche Person ausgestellt ist. Ein qualifiziertes Siegel kann als Smartcard (Siegelkarte), HSM oder als Fernsiegel mit unser Software genutzt werden. Der Vorteil des Siegels ist hierbei, dass der Server, der zum Siegeln genutzt wird, über sein Berechtigungsmanagement regeln kann und regeln sollte, wer wie auf das Siegel zugreifen kann. Somit muss auch kein Benutzer länger eine PIN für die Karte eingeben (zum Berechtigungsmanagement lesen Sie mehr weiter unten). Natürlich kann auch mit Client-Software (SecSigner) direkt mit dem Siegel am Arbeitsplatz signiert werden. Mit dem elektronischen Siegel kann mindestens zweierlei zugesichert werden: Die Authentizität der Daten (also dass diese von der behaupteten juristischen Personen stammen) und die Integrität (dass die Daten nach dem Siegeln nicht verändert wurden (z.B. Kontoauszüge von einer Bank oder Bescheide von einer Behörde). Das Besondere am qualifizierten Siegel ist, dass es extrem komfortabel für die serverseitige Signatur eingesetzt werden kann, um Dateien serverseitig zu siegeln (z.B. automatisierte Siegelung von E-Mails oder Kontoauszügen).

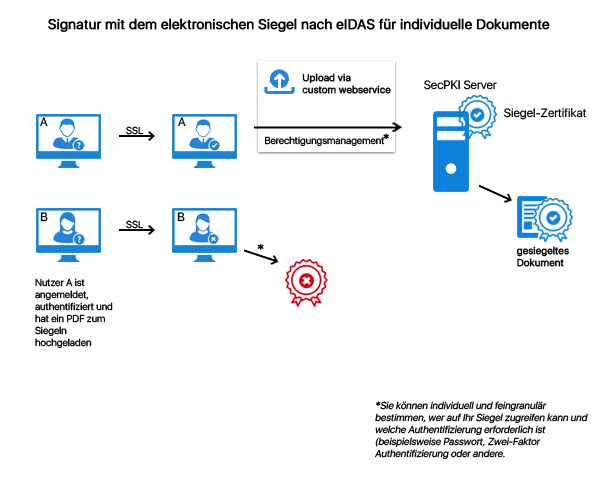

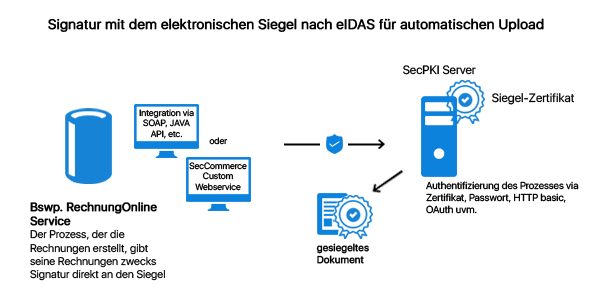

Das qualifizierte elektronische Siegel ist möglich mit: Auf der Siegelkarte befindet sich der private Schlüssel sowie das Zertifikat der Behörde/des Unternehmens. Möglich ist das qualifizierte Siegeln sowohl am Client als auch am Server: Erfahren Sie mehr über unterschiedliche Einsatz- und Nutzungsmöglichkeiten des Siegels hier Dateiübergabe mithilfe von: Möglichkeit der feingranularen Steuerung der Zugriffsberechtigung von: Für das qualifizierte Siegeln können Sie unseren SecPKI Server (SecSign ID Server) nutzen. Den SecPKI Server betreiben Sie in Ihrem eigenen Rechenzentrum, bzw. einem Rechenzentrum Ihrer Wahl. Der SecPKI Server verwaltet das Siegel zentral und bietet ein Berechtigungsmanagement für die Siegelprozesse, so dass feingranular bestimmt werden kann, welcher Benutzer oder Prozess siegeln darf. Es erfolgt eine automatische Dokumentenübergabe von externen Programmen über authentifizierte Prozesse an SecPKI. Der Prozess erhält z. B. in dem SecPKI Server das Recht, alle von ihm erzeugten Dateien siegeln zu lassen. Es gibt eine automatische Übergabe, z.B. E-Mail-Anhänge, Rechnungen, Rezepte, usw. Die Siegelung erfolgt durch im SecPKI Server freigeschaltete Personen. Hier kann je nach Anwendungsfall entschieden werden, welches Niveau die Authentifizierung für die Siegelfreigabe haben soll. Dies alles wird über das interne Berechtigungsmanagement des SecPKI Servers gesteuert und konfiguriert (siehe auch „Benutzerverwaltung für den SecPKI Server“). Das Ergebnis kann wie gewohnt eine PDF-Signatur mit schickem visuellem Siegelstempel und integrierter Signatur sein oder eine Datei mit externer Signaturdatei. Die gesiegelten Dateien können dann direkt vom SecPKI Server an weiterverarbeitende Prozesse übergeben werden und z.B. im Kundenportal dem Benutzer zum Download bereitgestellt werden. Sie können darüberhinaus auch noch einen Webservice des SecPKI Servers für die Signaturprüfung benutzen, so dass Ihre Kunden jederzeit über Ihren Webservice nochmal prüfen können, ob das Dokument wirklich von Ihnen stammt. Derjenige, der den Server betreibt, kann genau regeln, ob ein Prozess/ein Benutzer oder auch eine Benutzergruppe wann und wie siegeln darf und wann nicht. Auch kann der Zugriff darauf klar definiert werden, also z.B. ob er nur nach einer Zwei-Faktor-Authentifizierung oder von einem bestimmten Rechner aus erlaubt wird. Der SecPKI Server kann das Siegeln sogar über das Internet nach außen verfügbar machen und den Zugriff für die Mitarbeiter mit einer Zwei-Faktor-Authentifizierung schützen. Der SecPKI Server und die Benutzerverwaltung können über standardisierte Schnittstellen direkt mit bestehenden Identity Management für ein leichteres Enrollment verknüpft werden. Sowohl die Siegelkarte als auch der Fernsignatur Anbieter wird über die Admin-Oberfläche des SecPKI Servers verwaltet. Über das Berechtigungsmanagement kann ebenfalls geregelt werden, wenn ein Mitarbeiter nicht länger befugt sein soll, zu siegeln, und zwar ohne dass die Siegelkarte ausgetauscht werden muss. Der Nutzer meldet sich bei beispielsweise einem Webservice an und lädt ein PDF-Dokument zum Siegeln hoch. Der Zugriff auf das Siegel ist zusätzlich durch feinmaschige und individuell zu bestimmende Zugriffsregeln geschützt, beispielsweise 2FA. Erst nach erfolgreicher Authentifizierung gegenüber dem SecPKI Siegel-Server, erhält das Dokument das Siegelzertifikat. Die Rechnungen werden automatisch von Prozess, der die Rechnungen erstellt, an de SecPKI Siegel Server weitergegeben. Der Prozess wird durch beispielsweise SOAP, REST Api oder Java Api weitergereicht. Dabei authentifiziert sich der Prozess beispielsweise über Zertifikate, Passwort, oAuth oder andere Authentifizierungsprozesse. Erst nach erfolgreicher Authentifizierung des Rechnungsprozesses erhalten die Dokumente das Siegel.

Erstellung von qualifizierten Siegeln

Siegeln mit dem SecPKI-Server

Somit bleiben alle Dateien immer solange auf Ihrem Server, bis sie signiert sind und weiterverarbeitet werden.

Das signierte PDF entspricht dann den europäischen Standards für qualifizierte Signaturen (eIDAS ). Im Fall einer innen liegenden Signatur spricht man dann von einer PAdES-Signatur. Wenn es eine externe Signatur sein soll, wäre es eine CAdES-Signatur.

Somit können Sie einfach die PDF Dateien aus Ihrem Prozess direkt per API-Aufruf (SOAP, REST, u.v.m.) oder über ein überwachtes Verzeichnis an den SecPKI Server übergeben und automatisiert siegeln. Die Position kann über die Properties oder über Formfelder (PDF-Unterschriftenfelder) festgelegt werden. Der SecPKI Server prüft im Anschluss die Signatur und kann auf Wunsch den Beweiswert für die gesiegelten Dokumente über einen Hashbaum (Langzeitarchiv) sicherstellen.

Darüberhinaus könnte der SecPKI Server Ihnen auch noch einen Webservice bereitstellen, über welchen Sie dann bequem per Upload Dateien manuell siegeln könnten.

Auch die Signaturprüfung könnte natürlich in Ihr Kundenportal über eine REST API integriert werden.Benutzerverwaltung über den SecPKI-Server

Wichtig: Die Faktoren für die Authentifizierung (wobei die Auslösung des Siegelprozesses direkt vom Arbeitsplatz des autorisierten Mitarbeiters erfolgen kann) sind nicht dieselben Faktoren wie die der Siegelkarte.

Die Authentifizierung wird dabei für jedes einzelne Dokument bzw. jeden Dokumentenstapel angefordert, wofür ein qualifiziertes Siegel erstellt werden soll.

SecCommerce

Menü

Elektronische Signaturen

- Das Signatur Portal

- Signaturformen

- Signatur-Tools für Endanwender

- FAQ (SecSigner)

- Signaturen in Webanwendungen

- Ersetzendes Scannen und Signieren (E-Akten)

- Elektronischer Posteingang

- Mehrfachsignaturen im Workflow

- Massen-/Einzelsignaturen serverseitig prüfen & erstellen

- Langzeitarchivierung mittels Hashbäumen

- Fernsignatur ohne Signaturkarte

- Elektronisches Siegel

- Elektronische Siegel – Szenarien und Varianten

- Vier-Augen-Workflow

- Email Signatur

Authentifizierung

Verschlüsselung

Zertifikatsmanagementsystem

PDF Formulare und Informationen einholen

Höchste Sicherheit und dabei verblüffend bequem

Client Software

SecSigner

Elektronische Signaturen erzeugen

SecCardAdmin

Verwaltung von Signaturkarten

Signatur Workflows

Signaturportal

Komplexe Signaturworkflows mit allen Signaturniveaus

SecArchive

Ersetzdendes Scannen

SecPKI Server

Zentraler Server verschiedener Dienste

SecVerification Server

Signaturprüfung & Entschlüsselung

SecSigner Server

Verschlüsselung & Signaturerstellung

SMTP Mail Gateway

Automatisierte E-Mail-Verschlüsselung

Zwei Faktor Authentifizierung

SecRouter

Sichert den Zugriff auf Webseiten ab

SecAuthenticator

Nutzeridentifizierung

SecSignID

Zwei Faktor Identifizierung

SecSignID Server

SecSignID Inhouse-Lösung

Dateisicherung & Austausch

SecSign Portal Server

Nachrichten- und Dokumentenaustausch